Num ano em que se contabilizam mais de 90 atos eleitorais em todo o mundo, este é um dos vetores de atração para a atividade criminosa. E apesar de Portugal ser um dos países da União Europeia em que a percentagem de cidadãos que teme a possibilidade de intervenientes externos e grupos criminosos influenciem as próximas eleições europeias é mais baixa, esta é uma tendência que deve ser acautelada com todos as precauções necessárias.

Nos últimos tempos têm surgido diversas histórias que dão a conhecer vários escândalos reveladores de situações de enviesamento e parcialidade relativamente ao ato eleitoral. Os eleitores, que já possuem ideias preconcebidas e preconceitos cognitivos sobre a forma como planeiam votar, tornam-se impermeáveis relativamente às campanhas políticas que têm lugar cativo nos vários meses que antecedem as eleições. No entanto, a verdade é que na grande maioria das vezes este é precisamente o meio de comunicação mais bem-sucedido quando o assunto é dizer aos seus utilizadores como estes devem pensar.

Também não são necessariamente as centenas de mensagens sobre determinado assunto, publicadas por bots as mais efetivas quando se trata de hackear uma eleição. Em vez disso, os escândalos previamente programados e estrategicamente disseminados nos dias que antecedem as eleições têm, na grande maioria das vezes, um maior impacto quando toca a dominar a narrativa. Desta forma, entidades estrangeiras têm, de forma clandestina, tentado influenciar a mentalidade popular, precisamente através da publicação de notícias falsas.

A subtil arte da manipular no resto mundo

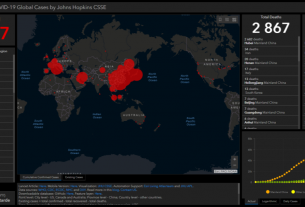

Como foi possível assistir na célebre alegada interferência da Rússia nas eleições dos Estados Unidos, em 2016, o método de destaque para hackear uma eleição envolve a adulteração dos sistemas informáticos de votação. Este é o método que muitos reconheceriam devido à divulgação mediática massiva, que existiu sobre o tema.

Um dos relatos divulgados é de um rapaz de 11 anos que conseguiu encontrar vulnerabilidades num mock-up do site das eleições no Estado da Flórida e conseguiu invadir o site falso para alterar o total dos votos que já estavam registados. Todo este processo demorou, imagine-se, menos de 10 minutos. No entanto existem abordagens mais subtis, igualmente subversivas, que permitem aos cibercriminosos, tanto estrangeiros como domésticos, quebrarem as regras ou até mesmo reinventá-las da forma mais vantajosa para si sem sequer chegarem perto de uma urna de votação.

Desde 2016, as campanhas de propaganda digital e desinformação têm se tornado cada vez mais sofisticadas. Isto ocorre porque os agentes das ameaças têm mostrado um maior interesse em explorar as vulnerabilidades dos sistemas de votação internacionais e, por outro lado as redes sociais são particularmente vulneráveis a campanhas de desinformação organizadas, como foi possível verificar pela controvérsia em torno da consultora política Cambridge Analytica.

Muitos acreditam que o enviesamento dos resultados se deve às milhares de contas falsas no Twitter ou Facebook, criadas para esse efeito – mas esta é uma verdade apenas parcial.

A razão para isto acontecer deve-se ao facto de, nas semanas que antecedem o dia da eleição, os eleitores serem inundados com mensagens políticas, e o barramento resultante acaba por limitar o impacto de qualquer mensagem individual, seja ela boa ou má. Em vez disso, uma abordagem mais subtil, porém mais eficiente e poderosa consiste em influenciar a própria narrativa das notícias. Ao fazê-lo as forças externas impactam de forma significativa a definição da agenda, dando especial destaque a histórias específicas no ciclo das notícias através das redes sociais, acabado assim por influenciar o resultado político.

Fake It ‘Till You Make It

A desinformação durante as eleições não é uma novidade. Mas na quinta geração do panorama das ciberameaças, a desinformação e as fake news são agora propagadas de formas cada vez mais sofisticadas. Graças ao desenvolvimento da tecnologia, as ferramentas que começaram de forma rudimentar – contas falsas nas redes sociais que divulgavam mensagens pouco sofisticadas de forma massiva – alcançaram, nos dias de hoje, elevados níveis de maturidade.

No centro deste desenvolvimento encontra-se a Inteligência Artificial (IA), que permite que o computador se adapte em tempo real e crie conteúdos cada vez mais credíveis e naturais. Chegámos a um ponto em que os próprios criadores dessas ferramentas as reconhecem como sendo demasiado perigosas para serem lançadas. Um dos exemplos é o Project Debator, um computador que tem a capacidade de gerar conteúdo original e persuasivo, bem como responder a argumentos alternativos que lhe sejam apresentados, tudo isto em tempo real.

Estas ferramentas não estão disponíveis apenas para a produção de conteúdos de texto. Um dos principais feitos já alcançados é a criação de conteúdo de fake vídeo, praticamente indistinguível do verdadeiro. Numa altura em que o vídeo é o meio preferido de milhões de utilizadores devido ao uso de smartphones, o agente das ameaças através da utilização de vídeos “Deep Fake”, pode ditar a narrativa através da utilização da imagem do candidato político em situações que nunca aconteceram, na realidade. Quando a verdade dos fatos é finalmente descoberta, o prejuízo já está feito.

Uma das razões pela qual isto pode estar a acontecer prende-se com o facto destas ferramentas não terem a quantidade de informação e visibilidade que as plataformas de social media.

Embora seja um debate bastante quente, sobre até que ponto essas plataformas são responsáveis por verificar o conteúdo partilhado nelas, torna-se clara a necessidade de cooperação e colaboração entre as elas e entidades externas, quer sejam governos ou empresas privadas, que tenham interesse em suprimir os potenciais danos que podem ser causados a outros utilizadores. Sem este tipo de ações é provável que se vejam mais ataques em todos os estágios do processo de votação e as consequências de tais interferências externas.

Rui Duro

Sales Manager, Check Point Software